Cloud Services :: Cloud 4.0

Wij bieden cloud-oplossingen in ons of uw eigen datacenter met een ervaring sinds 1998, gebaseerd op de zes criteria van BIO FRIENDLY IT: gezondheid, Open Source en Unix, het minimaliseren van uw IT-footprint, de best mogelijke IT-beveiliging, state-of-the-art databeveiliging, de grootst mogelijke onafhankelijkheid.

Bij ons krijgt u alles uit één hand: advies, ontwerp, planning, implementatie, hosting en ondersteuning.

Bovendien certificeren wij systemen volgens BIO FRIENDLY IT, zodat u aan de veilige kant zit.

VMware vSphere ESXi

Sinds 2015 hebben wij positieve ervaring met VMware vSphere ESXi, een virtualisatieplatform op basis waarvan wij onze klanten perfecte virtuele cloudoplossingen bieden. In de toekomst zijn wij ook van plan Proxmox te gebruiken.

Linux

Wij werken als Linux systeembeheerders sinds 1999 met alle componenten, zoals web servers, databases, mail, DNS en Java/PHP productie omgevingen.

BSD Unix

Berkeley Software Distributie Unix. Wij zijn FreeBSD, pfSense firewall, VPN en netwerk experts sinds 2011 en realiseren elk soort netwerk.

Netwerk Technologie

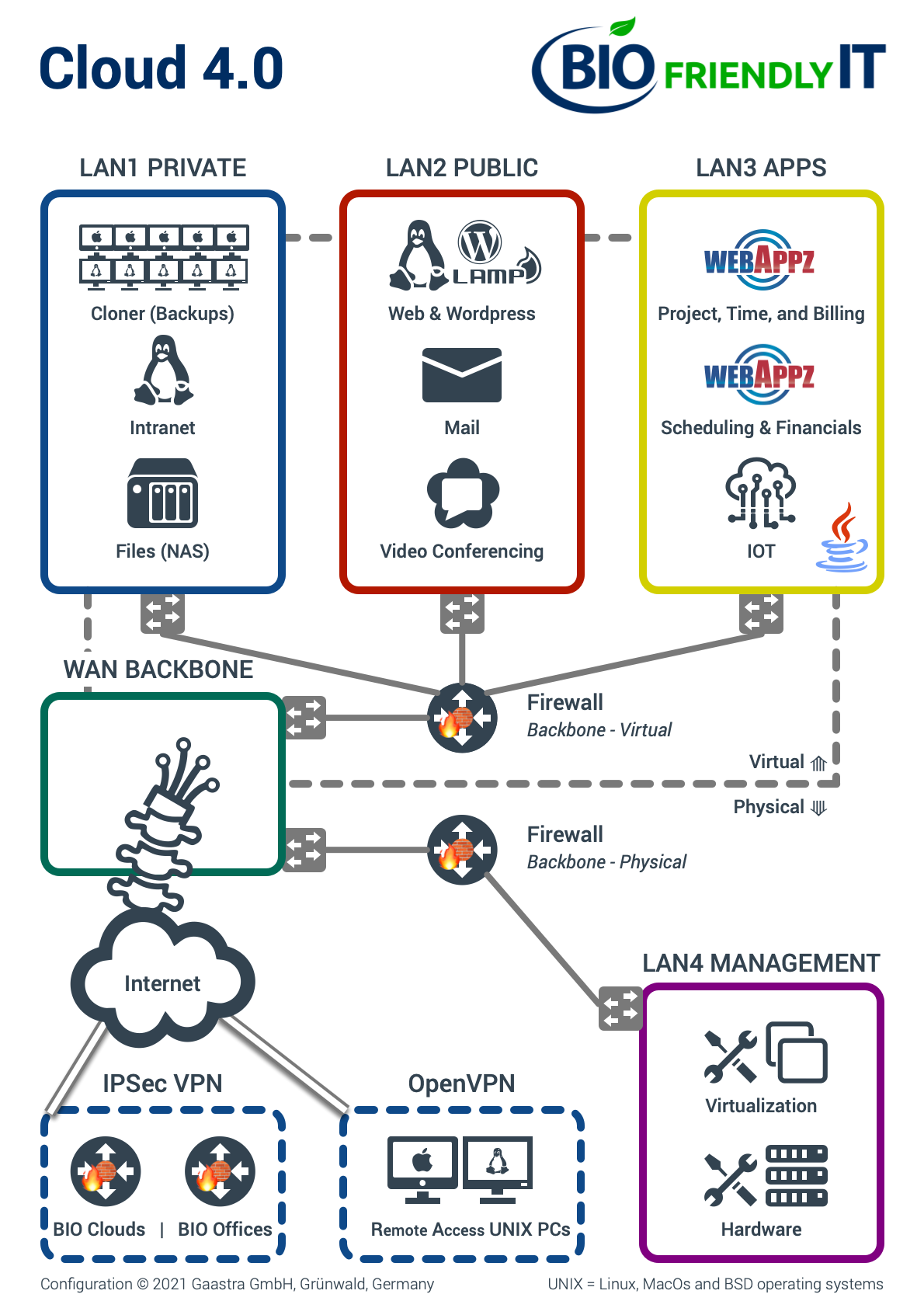

Het meest fundamentele deel van ons concept is het bouwen van uw cloud-netwerk. Wij gebruiken verschillende zogenaamde "Virtuele Subnetten" om uw activa op te delen in verschillende netwerkgebieden met verschillende exact gedefinieerde toegangsrechten. Deze partitionering van het netwerk wordt nauwkeurig gecontroleerd door virtuele firewalls en virtuele switches. De gevaren van een eventuele aanval blijven dus beperkt tot het betrokken deelgebied. Indien bijvoorbeeld een videoconferentieserver zou worden aangevallen, zou alleen het "OPEN"-netwerk via het resulterende veiligheidsgat kunnen worden bereikt, terwijl alle andere delen van het netwerk beveiligd zijn. (Foto onder)

Virtualisatie van de Hardware

Afgezien van het hardwarebeheer is alles in onze cloud virtueel, d.w.z. alle netwerken, switches en alle servers! Als een hacker toegang zou krijgen tot het datacentrum, zou hij nog steeds geen fysieke verbinding kunnen maken met deze netwerken, omdat er geen technische gateways zijn. Hardware management heeft zijn eigen gescheiden toegang met zijn eigen IPSec VPN tunnel. Andere voordelen van virtualisatie zijn fail-safety, energie- en ruimtebesparing.

Optioneel kunnen we een tweede "standby" cluster configureren in een ander datacenter voor nog meer betrouwbaarheid. Indien nodig zou dit de virtuele netwerk- en serverfuncties op een andere locatie overnemen als het cluster in het eerste datacentrum uitvalt.

Als energiebesparend alternatief voor een "stand-by"-cluster kunnen wij de cloudhardware ook uitrusten met vele interne fail-safes/redundanties (IT-footprint wordt kleiner). Een secundaire transformator kan worden gebruikt om het falen van een van de transformatoren te compenseren. De schijven met RAID-6-back-up zijn nog steeds toegankelijk als de belangrijkste solid state-schijven uitvallen (wat een dagelijkse back-up vereist). Wij bevelen ook het gebruik aan van dubbele 10Gb glasvezelverbindingen (op verschillende switches) naar de internetbackbone in het datacenter.

Firewalls

In het verleden hebben we in het belang van onze klanten altijd gebruik gemaakt van Cisco's best-of-breed technologieën. Sinds 2011 gebruiken we echter het open source pfSense Unix systeem om onze netwerken te beveiligen, voor cloud, gevirtualiseerd of fysiek. De voordelen zijn: aanzienlijk betere beveiliging, meer functionaliteit, lagere hardwarekosten, minder configuratie-overhead en minder stroomverbruik. Intussen proberen wij closed-source firewalls te vermijden, omdat de code niet kan worden ingezien en de processen erachter dus niet kunnen worden geverifieerd. In onze cloudconfiguraties gebruiken wij virtuele en fysieke firewalls.

Datacenter naar Internet-Backbone

Wij hechten groot belang aan een rechtstreekse verbinding met de hoofdstreng ("backbone") van het internet om een maximale snelheid te bereiken en tegelijkertijd het stroomverbruik en de vereiste hardware te beperken. Dit wordt bereikt door bijna alle tussenstations ("hops") te elimineren. Minder tussenstations betekent minder potentiële veiligheidslekken en storingspunten. De relatie van onze "BIO"-filosofie tot de aansluiting van de cloud-servers op de backbone van het Internet wordt nogmaals geïllustreerd in de afbeelding.

In ons datacenter werken wij samen met de beste "server hotels", die zich in de backbone van het internet bevinden, waar de belangrijkste verbindingen van het internet samenkomen. Deze verbindingen zijn Level3, Centurylink, Telia, Core-Backbone en Hofmair. Ons datacenter bevindt zich in het oosten van München en voldoet aan de laatste veiligheidseisen. De belangrijkste kenmerken van ons datacenter zijn:

- BIO FRIENDLY IT certificering

- ISO 27001 certificering

- Twee-factor authenticatie voor toegang en biometrische toegangsbescherming tot de Colo

- 24/7 videobewaking

- PIN en sleutelbeveiligde moderne Rittal en Minkels racks

- Onvoldoende koelcapaciteit

- Redundante N+1 ononderbreekbare stroomvoorziening met inbegrip van dieselgeneratoren als een andere beschermende maatregel.

- Rookdetectoren en branddetectie met blussysteem.

- Verbinding gerealiseerd via BGPv4 uplink voor IPv4/IPv6 als een rechtstreeks LIR-lid naar RIPE.

- Verbinding met Level3/CenturyLink, Telia, core backbone.

- Aansluiting op DECIX Frankfurt, ECIX München, DECIX Hamburg, DECIX Düsseldorf

- Kernnetwerk geïmplementeerd met o.a. Extreme Networks, Brocade Communications, subdistributie met Juniper

- Greenstream-certificaat

- 100% gehost in Duitsland

Wij zetten het netwerkontwerp met configuratie voor u op, evenals de opstelling en configuratie van uw virtuele servers en netwerken. Daarna nemen wij de volledige ondersteuning over. Zo krijgt u uw eigen privé-cloud op onze hardware. Als alternatief kunnen wij ook uw eigen hardware onderbrengen en verzorgen volgens onze BIO FRIENDLY IT principes.

VPN Tunnel

Wij configureren vaste VPN-tunnels (IPSec) tussen uw kantoren en uw private cloudservers. VPN-tunnels stellen u in staat uw gegevens veilig over het "openbare internet" te transporteren. Wij bieden u de meest veilige tunnels die momenteel beschikbaar zijn (StrongSwan Community). De belangrijkste kenmerken van de maximale encryptie die wij gebruiken, zijn onder meer: IKE V2, AES 256, SHA 512, DH-Group 30 en ESP.

Voor mobiele toestellen - die volgens ons het best via kabel met het internet verbonden zijn - bieden wij VPN tunnels "on demand" (OpenVPN) aan. Zo kunnen uw werknemers hun laptop, tablet of smartphone met maximale beveiliging verbinden met uw kantoren of uw cloudservers. Met OpenVPN kunnen we een even sterke versleuteling bieden, bijvoorbeeld met AES 256, SHA 512, en D-H 4096 bits.

Private Server

Wij kunnen private servers configureren die enkel toegankelijk zijn vanuit uw kantoren en enkel voor uw mobiele medewerkers (en IT supervisors) via een VPN tunnel. Niemand anders heeft toegang tot dit maximaal beveiligde gebied. Omdat het risico op brand, diefstal of andere schade veel groter is op kantoor dan in onze datacenters, is een datacenter de veiligste plaats om de bescherming van uw gegevens te waarborgen. Wij stellen hier de volgende diensten voor:

- Cloner-back-ups: Alle werkapparaten - Macs, Linux en Windows VM's - worden elke nacht volledig gespiegeld naar uw private cloud. Als een apparaat uitvalt, kan de kloonimage binnen enkele minuten vanuit uw privécloud worden teruggekopieerd naar het vervangende apparaat in uw kantoor of thuiskantoor. De gegevens zijn sterk beveiligd met 256+ bit encryptie in de cloud. Natuurlijk worden back-ups en restores gedaan via onze zeer sterk versleutelde VPN-tunnels. Bovendien bieden wij "versiegebonden" back-ups, met een geschiedenis voor een gewenste periode.

- Intranet: Een server voor de opslag van uw interne documenten binnen een dynamisch "Content Management"-systeem of Wikipedia-systeem. Optioneel bieden wij u ook een systeem voor afsprakenbeheer ("calendaring").

- Bestanden: Voor de opslag van belangrijke bestanden in hun privécloud stellen we FreeNAS voor om alle commercieel verkrijgbare besturingssystemen aan te sluiten. Het omvat een webinterface, uitgebreide back-up, snapshots, replicatie en encryptie. FreeNAS ondersteunt meerdere protocollen.

Publieke Server

Beveiliging is uiterst belangrijk wanneer servers op het openbare internet zijn aangesloten. Daarom staan wij gewoonlijk slechts één poort (protocol) van buitenaf toe voor inkomend verkeer. Voor uitgaand verkeer zijn alleen bepaalde update-servers toegestaan voor updates. Wij hosten de volgende, eigen internet servers voor u:

- Webserver (met WordPress): Ons doel is altijd om veiligheid en snelheid zo dicht mogelijk bij het theoretische maximum te brengen. Ons datacenter is rechtstreeks verbonden met de internet "backbone". Wij voeren gerichte patching uit om alle componenten zo veilig en snel mogelijk te houden. Dit is een van de unique selling points van ons bedrijfsmodel. Verdere voordelen: 10 tot 100 keer snellere laadtijden. Maximaal mogelijke SEO-ranking door prestaties binnen de Europese Unie. Uw open source SSL-certificaat wordt vier keer per maand geüpdatet en de beheerderstoegang is beperkt per IP of tunnel.

- Mail server: Traditioneel is het e-mailverkeer tussen de verzendende en de ontvangende server noch beveiligd, noch gecodeerd. Voor mails binnen uw eigen bedrijfsnetwerk raden wij aan om beide servers in één pakket te combineren. Dit voorkomt dat iemand zich ermee kan bemoeien zolang mails tussen deze servers heen en weer gaan. Het domein van de afzender en het domein van de ontvanger moeten zich dus beide in uw cloud bevinden. Natuurlijk moet het verkeer tussen uw e-mail client en uw servers ook worden versleuteld.

- Videoconferentieserver: Wij hosten open-source gecodeerde videoconferentieoplossingen in uw eigen cloud, waar niemand zonder expliciete uitnodiging aan kan deelnemen of kan meeluisteren.

- DNS-server: "Domeinnaamdienst" houdt in dat server- en domeinnaamnamen worden omgezet in bijbehorende IP-adressen. Ondanks maximale beveiliging op onze interne, private netwerken, bestaat op publieke netwerken altijd de mogelijkheid dat uw domeinprovider of niet-geautoriseerde partijen het IP-adres afluisteren of zelfs kwaadwillig wijzigen zodat verkeer wordt omgeleid naar een vijandige server. Wij kunnen de DNS voor uw private "public" cloud hosten om u te beschermen tegen dergelijke kwaadaardige aanvallen.

Applicatie Server

Dit zijn servers die uw operationele processen bedienen. Deze servers zijn toegankelijk via webclients en apps op desktops, laptops en mobiele toestellen. Volgens de wensen van onze klanten, bieden wij een waaier aan opties tussen private en public servers. Wij geven de voorkeur aan Rust, Java en PHP als programmeertalen en hostingplatforms.

BIO concept voor toegang tot gegevens op 7 niveaus (© Gaastra GmbH 2021)

Om uw gegevens te beschermen, verdelen wij uw systeem in verschillende afzonderlijke zones. De respectieve partities van ons datatoegangsconcept kunnen worden geïllustreerd door de 7 gebieden in ons datacentrum te vergelijken met een hotel. Elk niveau heeft zijn eigen toegangspermissies, zijn eigen beveiligingen en is meestal ontoegankelijk voor de andere niveaus:

- Level 1 - "Uw stad in de ruggegraat" - Datacentrum: Alleen werknemers van level 1 hebben hier toegang. Er zijn beveiligingen tegen brand, weersinvloeden, stroomuitval en netwerkstoringen.

- Level 2 - "Uw BIO Aparthotel in het centrum van de stad" - Colocation Partner: In principe heeft alleen Level 2 hier toegang. Niveau 3 krijgt speciale fysieke toegang tot de eigen verdieping, maar alleen onder begeleiding van een medewerker van niveau 2. Beveiligd is ook hier tegen brand, weersinvloeden, stroomstoringen en netwerkstoringen, met name tegen "Distributed Denial of Service" (DDoS)-aanvallen.

- Level 3 - "Uw Premium BIO-verdieping in het hotel" - Fysieke server: Alleen Level 3, d.w.z. wij, Gaastra GmbH, hebben hier managementtoegang via sterk beveiligde VPN-tunnels. Hoewel werknemers van niveau 2 theoretisch de fysieke toegang hebben, blijft de vloer van niveau 3 afgeschermd, omdat deze werknemers niet over de juiste VPN-tunnels en wachtwoorden beschikken.

- Level 4 - "Je vleugel binnen in de vloer" - Virtueel Sub (Sub) Netwerk: Vanaf Level 4 is alles virtueel en is er geen fysieke toegang meer. Wij, Gaastra GmbH, hebben hier console toegang via onze management VPN tunnels. De klant kan ook optionele toegang krijgen via een eigen VPN-tunnel.

- Level 5 - "Uw appartement" - Virtuele server: Net als bij Level 4 is er alleen toegang voor Gaastra GmbH en optioneel voor u als klant, wederom met een eigen beveiliging. In tegenstelling tot Niveau 4, is het hier met Niveau 5 één enkele server (en geen netwerk van meerdere servers).

- Level 6 - "De domotica van uw appartement" - De backend(s) van het platform: Dit gedeelte is voor de beheerder om het platform te configureren. Hier beschermen we de toegang via een IP-adres of een VPN-tunnel. Bovendien heeft de klant hier een "sterk" wachtwoord nodig. Hier is er alleen toegang tot niveau 6 en niveau 7.

- Level 7 - "De salon" - De front-end(s) van het platform: De toegang voor eindgebruikers is beveiligd via wachtwoorden met mogelijke multifactorauthenticatie (MFA), waarbij de toegangsautorisatie wordt geverifieerd aan de hand van verschillende onafhankelijke kenmerken (factoren). In het geval van een website kan deze toegang ook zonder authenticatie plaatsvinden. In het geval van een openbare server is het de bedoeling dat alleen niveau 7 via het openbare internet toegankelijk is.